Werbefrei,

für immer!

Fortigate Start Konfiguration

Möchte man eine Fortigate grundlegend neu integrieren, empfiehlt es sich im Regelfall die bestehende Konfiguration vollständig zu entfernen und komplett „from Scratch“ zu starten. Nehmen wir eine beliebige Fortigate und fangen einfach an. Ich setze hier voraus, dass der Zugriff mit DEM „admin“ möglich ist. Sollte das, aus welchen Gründen auch immer nicht möglich sein, meinen anderen Beitrag dazu lesen… 😉

Wir stellen zuerst eine Konsolenverbindung zum System her (Serial COM?).

Dann versetzen wir das System in Werkszustand

execute factoryresetNach einem Reboot des Systems, kommt dieses quasi jungfräulich daher und DER „admin“ Account – übrigens standardmäßig – ohne gesetztes Passwort. Dieses muss jetzt gesetzt werden.

Das System kommt immer mit einigen grundlegenden Einstellungen daher, die wir zuerst alle entfernen, um tatsächlich bei NULL zu starten.

Zuerst werden wir den DHCP Server entfernen.

config system dhcp server

purge

endJetzt löschen wir alle existierenden Firewal Policies.

config firewall policy

purge

endBei wirklich alten Appliances den Hardware Switch auflösen, indem man den Switch Mode in „interface“ ändert. Das muss aber wirklich eine sehr alte Fortigate mit sehr alter Firmware sein.

config system global

set internal-switch-mode interface

endBei den aktuellen Appliances, mit aktueller Firmware entfernt man den virtuellen Switch wie folgt…Zuerst sollte man sicherheitshalber den „Namen“ des virtuellen Switches prüfen:

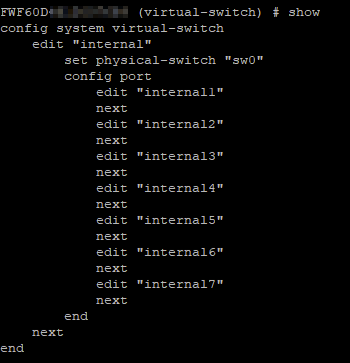

config system virtual-switch

showIm Beispiel hier heißt er also „internal“, manchmal auch „lan“

(wenn ein Factory Reset gemacht wurde, sollte der eigtl. immer so heißen…)

edit internal

config port

delete internal1

endJetzt nehmen wir die Konfiguration des Interface „internal1“ oder bei neueren Appliances auch „port1“ vor.

Im Beispiel legen wir die IP 10.10.10.254/24 fest und erlauben Zugriff via Ping, SSH und HTTPS auf dieses Interface

config system interface

edit internal1 <-- bzw. port1

set ip 10.10.10.254 255.255.255.0

set allowaccess https ping sshJetzt noch ein LAN Kabel an port1 oder eben internal1 und es kann losgehen…

Nun kann man sich an die Konfiguration der anderen grundlegenden Einstellungen machen:

- Features einblenden / ausblenden

- Hostname festlegen

- DNS Server festlegen

- Fortigate Custom Timeserver Konfiguration via CLI

- Passwort Policies für lokale Accounts

- Email Konfiguration (für 2FA Emails an die Benutzer bspw.)

- Log Settings (Lokal / Analyzer / Manager / Cloud)

Viel Erfolg!